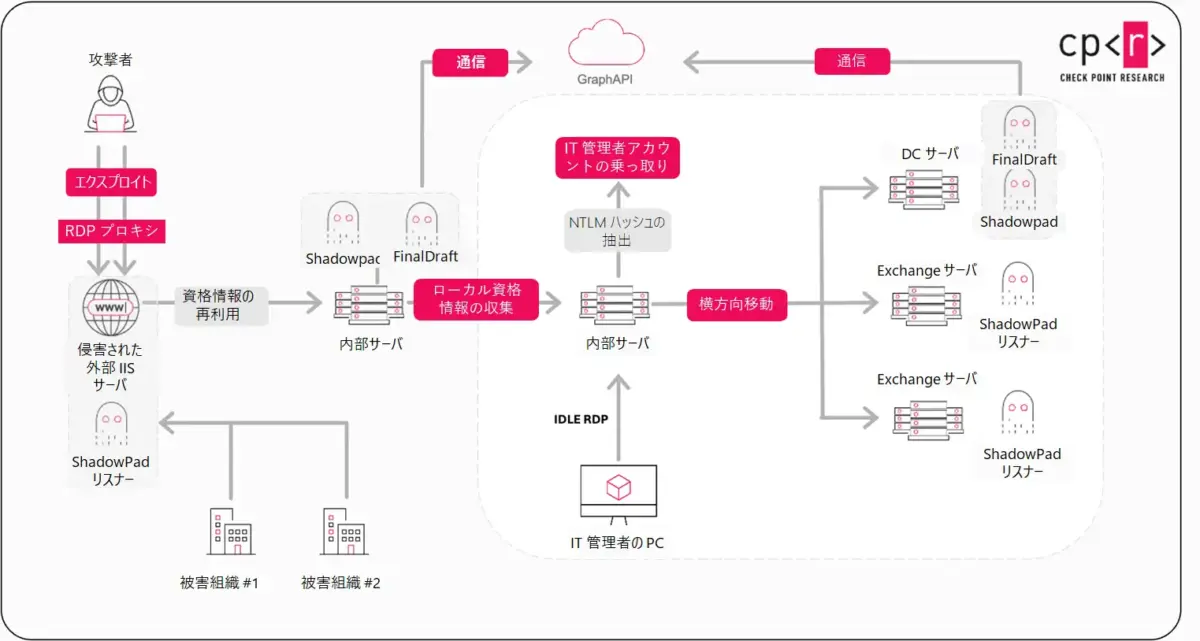

世界的なサイバーセキュリティ企業チェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門であるチェック・ポイント・リサーチ(CPR)は、巧妙な攻撃手法をもつ中国関連のサイバー諜報グループ「Ink Dragon」の活動実態をまとめた最新レポートを発表しました。本レポートは、同グループが侵害したサーバーを中継ノードとして活用し、複数の国や政府機関ネットワークまで侵攻するインフラを構築している実態を示しています。侵入の起点となるのはわずかな脆弱性や設定不備であり、攻撃者は最小限の検知リスクでサーバーへのアクセス権を獲得しています。

レポートによれば、Ink Dragonは侵害した環境内で横展開や権限昇格を進め、ドメイン権限に到達すると永続的なアクセス手法やバックドアを配置します。この過程で同グループは侵害したサーバーを単なる踏み台としてではなく、他環境への攻撃やコマンド伝達ネットワークの中継拠点として転用しています。結果として、攻撃トラフィックは一見通常の通信に紛れ込み、防御側は攻撃源の特定が困難になるケースが増えていると報告されています。

さらに最新のツール群である「FinalDraft」バックドアの進化版は、Microsoftクラウドサービスの通常の活動に溶け込む形で通信を偽装し、検知を避けながら長期アクセスを維持する機能が強化されています。このような戦術・戦略の進化によって、Ink Dragonはステルス性と安定性を高め、広範囲かつ持続的な攻撃キャンペーンを展開しています。CPRは本レポートを通じて、単一の未修正脆弱性が多重脅威の侵入口となる可能性を指摘し、セキュリティ対策の強化と継続的な監視の重要性を強調しています。

・中国関連Ink Dragonの広域ネットワーク侵攻と攻撃インフラ実態報告

・侵害サーバーを中継ノード化し防御側の検知を困難にする手法

・FinalDraft進化版によるMicrosoftクラウド通信偽装機能の強化

・単一の未修正脆弱性が複数高度脅威の侵入口になるリスク指摘